云呼叫中心系统的上线只是客户服务数字化转型的第一步,真正的挑战在于如何通过持续运维保障系统稳定运行,并挖掘其业务价值。相较于传统本地化部署,云服务的运维模式更强调对动态资源的优化能力和对服务链路的全局把控。本文将围绕云呼叫中心运维的核心场景,解析运维团队必须构建的三大能力体系。

能力一:全链路实时监控与快速响应能力

云呼叫中心的服务质量直接受网络环境、服务商SLA(服务等级协议)、企业自身配置等多重因素影响。运维团队需建立覆盖“通信质量-系统性能-业务指标”的三层监控体系:

1. 通信质量监控

实时跟踪通话接通率、延迟抖动、丢包率等基础通信指标,通过可视化仪表盘定位问题节点。例如,当某区域客户集中反馈通话中断时,可快速检测是否为当地运营商网络波动导致。

2. 系统性能预警

设置CPU占用率、数据库响应速度、API接口调用成功率等阈值告警。当并发通话量突增至预设峰值的80%时,自动触发扩容预案,避免系统过载崩溃。

3. 业务异常侦测

建立智能基线分析模型,识别服务时长、客户满意度等指标的异常波动。若某日首次通话解决率突降15%,系统自动推送根因分析报告,辅助团队定位流程漏洞。

运维团队需熟练使用服务商提供的监控工具,并掌握至少一种日志分析平台(如ELK Stack)的部署能力,实现跨系统数据关联分析。

能力二:智能化运维与自动化修复能力

传统“人工巡检+故障报修”模式已无法满足云服务对时效性的要求。现代运维团队需构建三层自动化能力:

1. 基础设施层自动调优

通过预置策略实现资源弹性伸缩:

通话低谷期自动释放闲置计算资源,降低带宽成本。

智能质检任务优先调度至折扣时段执行,节省30%以上运算费用。

2. 服务流程层自动纠错

部署AI驱动的自愈机制:

当IVR(交互式语音应答)流程错误率超限时,自动切换至备用版本。

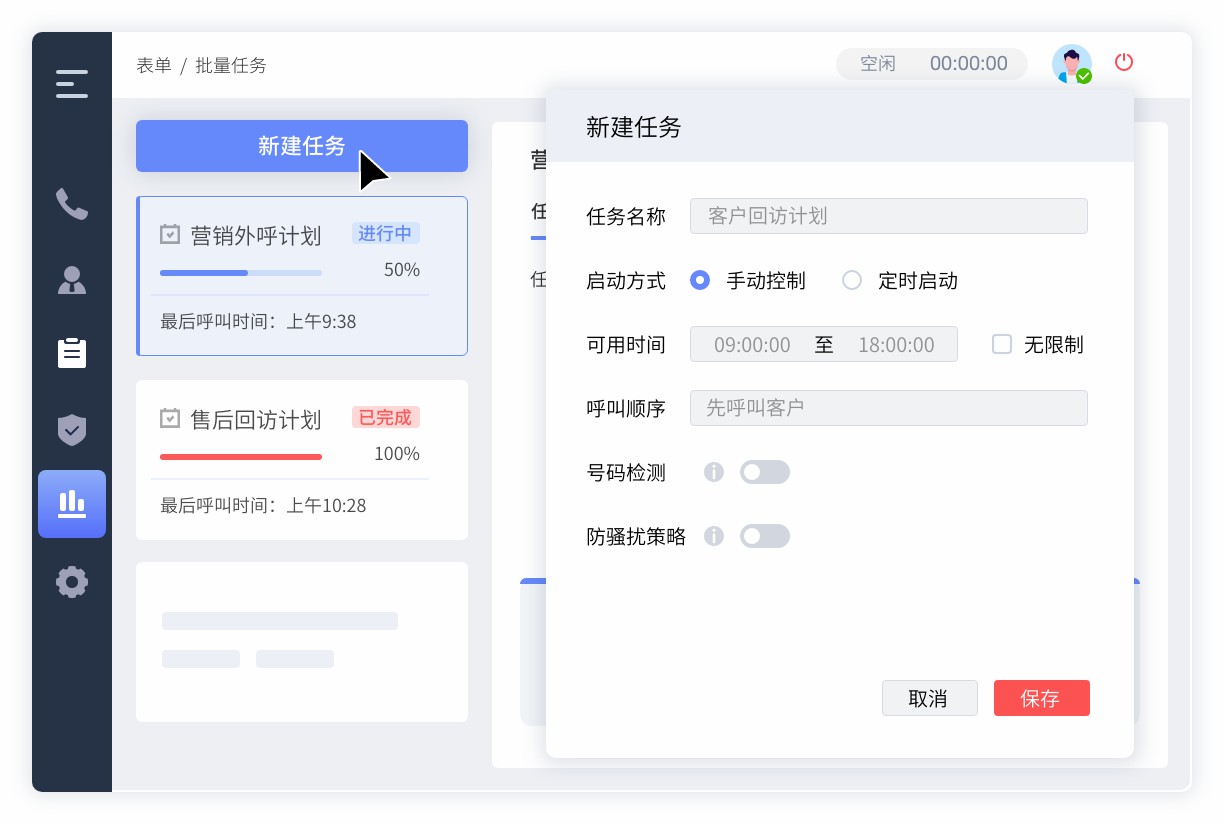

识别无效外呼号码后,实时更新号码库并阻断无效呼叫。

3. 安全防护层自动响应

构建攻击行为特征库,实现:

DDoS攻击发生时,5秒内启动流量清洗。

异常登录行为触发二次身份认证,同步锁定高危账号。

团队需掌握低代码运维工具配置技能,并能够编写Python/Shell脚本实现定制化自动化流程。

能力三:持续迭代与价值挖掘能力

云呼叫中心的运维不应局限于“保障系统不宕机”,更要推动业务价值持续增长:

1. 服务效能深度优化

通过NLP技术分析通话录音,提炼5个0客户问题反哺知识库建设。

建立坐席能力画像,将高难度客户自动分配给金牌坐席,提升15%以上服务满意度。

2. 系统功能敏捷迭代

采用A/B测试框架验证功能升级效果:

新话术模板先向5%客户灰度发布,对比转化率后再全量推送。

每月定期回收坐席操作热力图,简化高频功能的操作路径。

3. 成本模型动态优化

建立资源消耗与业务产出的关联模型:

根据客户生命周期价值(CLV),动态调整不同客户分组的服务资源配额。

通过机器学习预测下季度通话量波动,提前优化资源采购策略。

团队需具备基础的数据分析能力,能够使用SQL/Power BI等工具完成多维分析,并与业务部门协同制定优化方案。

构建运维能力体系的实施路径:

1. 能力基线评估

通过服务商提供的健康检查工具,评估现有系统的43项运维指标(如MTTR平均修复时间、变更成功率等),定位能力短板。

2. 工具链整合

将监控平台、自动化工具、数据分析系统进行API级对接,减少跨平台操作损耗。例如,将告警信息自动同步至团队协作工具,缩短30%以上的响应周期。

3. 知识库沉淀

建立标准化运维手册,包含:

18类常见故障的应急处理流程。

系统升级前的23项兼容性检查清单。

与服务商的联合运维责任矩阵。

总结:

云呼叫中心的运维本质是“通过技术手段持续平衡服务质量、成本投入与业务目标”。运维团队需突破传统IT运维的边界,向“技商融合”方向进化——既要保障每秒数千次的服务请求稳定处理,又要能从海量交互数据中识别业务优化机会。

合力亿捷云呼叫中心,实现0硬件成本部署+1工作日极速上线。依托智能路由引擎、ASR/TTS双引擎及大模型驱动,已支撑全国14万+线上智能坐席协同运营,支持智能弹性扩容与多号段(400/95/1010)接入,实现呼入/呼出全流程响应的毫秒级策略。